前阵子看一篇apt报告,里面提到了RLO文件名欺骗技术,第一次听说这个词汇,所以在网上搜了一下。

大致原理就是,在windows下面,支持一种特殊的unicode字符RLO,一个字符串中如果有这个字符的话,那么在windows下显示时,就会把RLO右侧的字符串逆序显示出来。

例:

原始字符串:abcd[RLO]efgh

在windows下显示为:abcdhgfe

攻击者可以利用这个特性,把exe文件伪装成一个文本或图片文件,用户在双击时恶意文件便得到执行。

实际操作如下:

1. 当前有一个安装包可执行文件,文件名test.exe

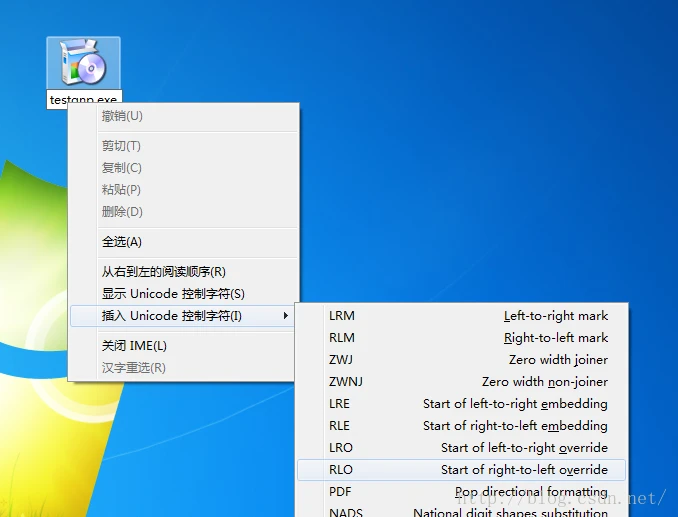

2. 修改文件名为testgnp.exe

3. 编辑文件名,在test和gnp的中间,右键插入unicode字符,选择RLO

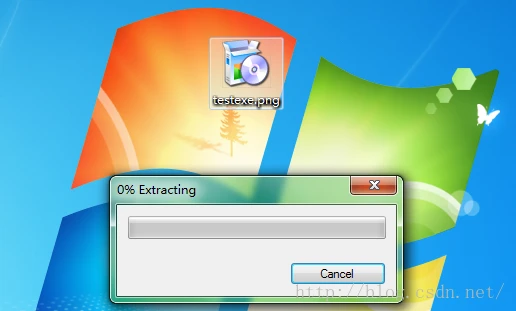

4. 之后我们再次查看文件名,发现后缀名变为了png,但是双击文件的时候却又是以可执行文件方式运行。

如果再把文件的图标改变一下,用来欺骗受害者还是挺难识别的。