0x00 汇总

汇总链接

0x01 NAT

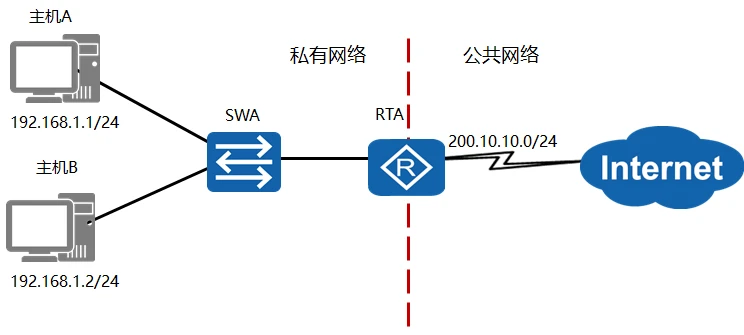

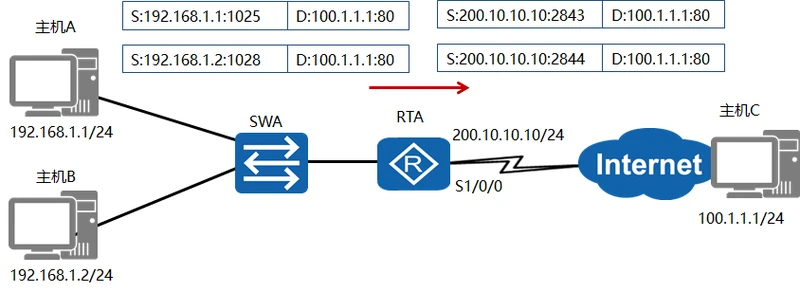

网络地址转换技术NAT(Network Address Translation)主要用于实现位于内部网络的主机访问外部网络的功能。当局域网内的主机需要访问外部网络时,通过NAT技术可以将其私网地址转换为公网地址,并且多个私网用户可以共用一个公网地址,这样既可保证网络互通,又节省了公网地址。

静态NAT

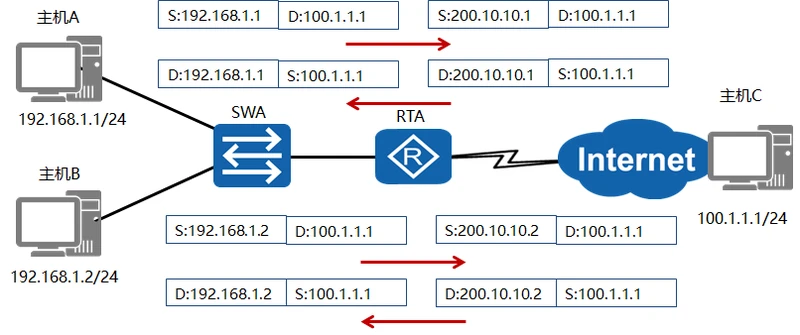

静态NAT实现了私有地址和公有地址的一对一映射。

一个公网IP只会分配给唯一且固定的内网主机。

动态NAT

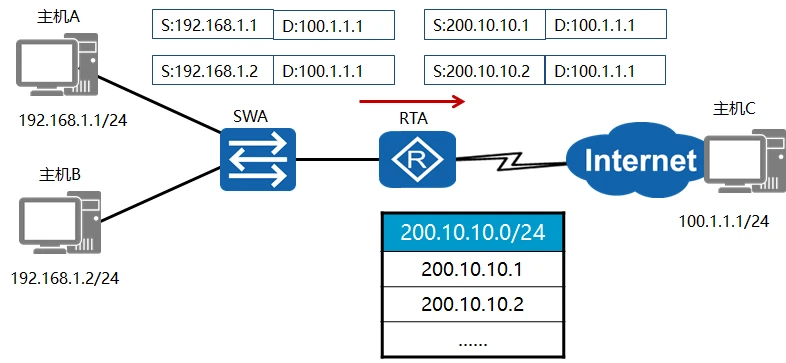

动态NAT基于地址池来实现私有地址和公有地址的转换。

NAPT

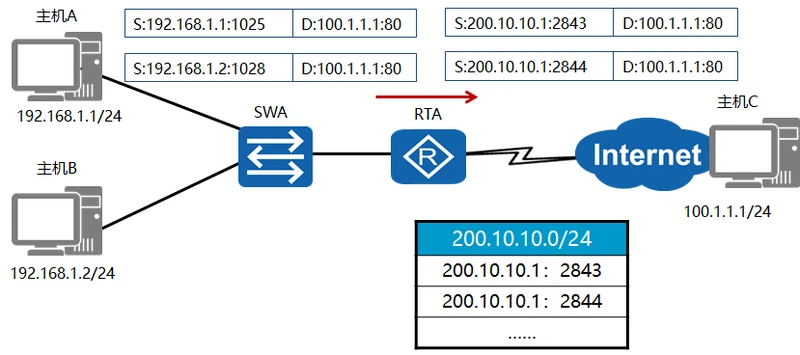

网络地址端口转换NAPT允许多个内部地址映射到同一个公有地址的不同端口。

EASY IP

Easy IP允许将多个内部地址映射到网关出接口地址上的不同端口。

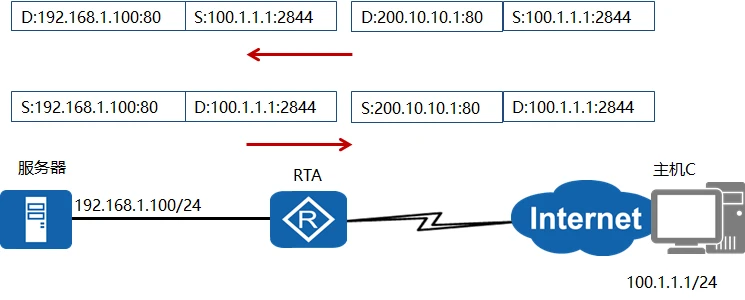

NAT Server

NAT在使内网用户访问公网的同时,也屏蔽了公网用户访问私网主机的需求。当一个私网需要向公网用户提供Web和SFTP服务时,私网中的服务器必须随时可供公网用户访问。

上面写了好几种NAT,其实归纳一下上述NAT其实就分为两大类,静态/动态以及端口复用与否。即:

- 静态NAT

- 静态PAT

- 动态NAT

- 动态PAT。

由于公网的地址的限制,生活当中大多数的使用都是PAT,静态PAT一般用于将内网服务器进行对外发布,而动态PAT用于内网地址访问公网。对应华为PPT上来说,用的比较多的即为NAT Server、NAPT、EASY IP。其中NAPT和EASY IP基本是一个意思,只是NAPT借助地址池来实现,而EASY IP利用的是接口IP,没太大区别。

0x02 配置

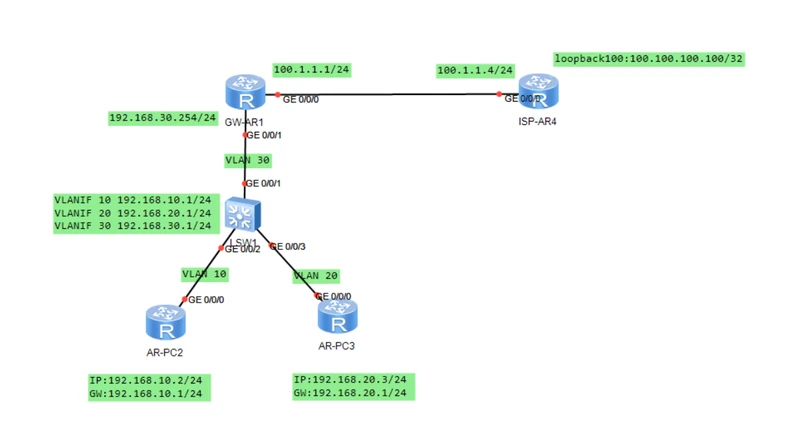

要求:

ISP-AR4为公网地址,其余均为私网地址,不可路由直接互通

1.PC2和PC3都可以访问ISP-AR4后的loopback100

2.ISP-AR4可以访问AR-PC3的telnel功能。

底层配置:

LSW1

//配置VLAN及接口

[LSW1]vlan batch 10 20 30

[LSW1]int g0/0/1

[LSW1-GigabitEthernet0/0/1]port link-type access

[LSW1-GigabitEthernet0/0/1]port default vlan 30

[LSW1-GigabitEthernet0/0/1]int g0/0/2

[LSW1-GigabitEthernet0/0/2] port link-type access

[LSW1-GigabitEthernet0/0/2] port default vlan 10

[LSW1-GigabitEthernet0/0/2]interface g0/0/3

[LSW1-GigabitEthernet0/0/3] port link-type access

[LSW1-GigabitEthernet0/0/3] port default vlan 20

//配置三层IP

[LSW1-Vlanif10]interface Vlanif10

[LSW1-Vlanif10] ip address 192.168.10.1 255.255.255.0

[LSW1-Vlanif20]interface Vlanif20

[LSW1-Vlanif20] ip address 192.168.20.1 255.255.255.0

[LSW1-Vlanif30]interface Vlanif30

[LSW1-Vlanif30] ip address 192.168.30.1 255.255.255.0

//配置动态路由协议OSPF

[LSW1]ospf 10 router-id 11.11.11.11

[LSW1-ospf-10]area 0

[LSW1-ospf-10-area-0.0.0.0]network 192.168.10.0 0.0.0.255

[LSW1-ospf-10-area-0.0.0.0]network 192.168.20.0 0.0.0.255

[LSW1-ospf-10-area-0.0.0.0]network 192.168.30.0 0.0.0.255

GW-AR1

//配置IP地址

[GW-AR1]int g0/0/1

[GW-AR1-GigabitEthernet0/0/1]ip add 192.168.30.254 24

[GW-AR1-GigabitEthernet0/0/1]int g0/0/0

[GW-AR1-GigabitEthernet0/0/0]ip add 100.1.1.1 24

//配置静态路由访问ISP

[GW-AR1]ip route-static 0.0.0.0 0 100.1.1.4

//配置动态路由协议OSPF互联内网

[GW-AR1]ospf 10 router-id 1.1.1.1

[GW-AR1-ospf-10]default-route-advertise always //下放缺省路由,容易忘

[GW-AR1-ospf-10-area-0.0.0.0]network 192.168.30.0 0.0.0.255

AR-PC2

//配置IP地址及网关

[AR-PC2]int g0/0/0

[AR-PC2-GigabitEthernet0/0/0]ip add 192.168.10.2 24

[AR-PC2]ip route-static 0.0.0.0 0 192.168.10.1

AR-PC3

[AR-PC3]int g0/0/0

[AR-PC3-GigabitEthernet0/0/0]ip add 192.168.20.3 24

[AR-PC3]ip route-static 0.0.0.0 0 192.168.20.1

ISP-AR4

//配置IP地址

[ISP-AR4]int g0/0/0

[ISP-AR4-GigabitEthernet0/0/0]ip add 100.1.1.4 24

[ISP-AR4]interface LoopBack 100

[ISP-AR4-LoopBack100]ip add 100.100.100.100 32

使用EASY IP使内网可以访问ISP

GW-AR1

//配置ACL匹配被允许转换地址(内网地址)

[GW-AR1]acl number 2000

[GW-AR1-acl-basic-2000] rule 5 permit source 192.168.10.0 0.0.0.255

[GW-AR1-acl-basic-2000] rule 10 permit source 192.168.20.0 0.0.0.255

//配置EASY IP

[GW-AR1]int g0/0/0

[GW-AR1-GigabitEthernet0/0/0]nat outbound 2000

测试效果

[AR-PC2]ping 100.100.100.100

PING 100.100.100.100: 56 data bytes, press CTRL_C to break

Request time out

Reply from 100.100.100.100: bytes=56 Sequence=2 ttl=253 time=60 ms

Reply from 100.100.100.100: bytes=56 Sequence=3 ttl=253 time=50 ms

Reply from 100.100.100.100: bytes=56 Sequence=4 ttl=253 time=50 ms

Reply from 100.100.100.100: bytes=56 Sequence=5 ttl=253 time=50 ms

--- 100.100.100.100 ping statistics ---

5 packet(s) transmitted

4 packet(s) received

20.00% packet loss

round-trip min/avg/max = 50/52/60 ms

PC已经正常访问外网,接着去看网关上的转换记录

[GW-AR1]display nat session all

NAT Session Table Information:

Protocol : ICMP(1)

SrcAddr Vpn : 192.168.10.2

DestAddr Vpn : 100.100.100.100

Type Code IcmpId : 0 8 43983

NAT-Info

New SrcAddr : 100.1.1.1

New DestAddr : ----

New IcmpId : 10242

Total : 1

有转换表了,结果OK。

配置NAT SERVER使外网可以访问PC3的TELNET功能

PC3

//配置TELNET

[AR-PC3]user-interface vty 0 4

[AR-PC3-ui-vty0-4]authentication-mode password

Please configure the login password (maximum length 16):huawei

[AR-PC3-ui-vty0-4]user privilege level 3

GW-AR1

[GW-AR1-GigabitEthernet0/0/0]nat server protocol tcp global current-interface telnet inside 192.168.20.3 telnet

Warning:The port 23 is well-known port. If you continue it may cause function failure.

Are you sure to continue?[Y/N]:y

//因为23端口GW-AR1也在用,所以把23映射出去后,可能会造成功能的失败,其实也不建议这样做,所以用下面这样的方法更好

//将内网PC的23端口,映射成GW-AR1的10023端口来进行访问。

[GW-AR1-GigabitEthernet0/0/0]undo nat server protocol tcp global current-interface telnet inside 192.168.20.3 telnet

[GW-AR1-GigabitEthernet0/0/0]nat server protocol tcp global current-interface 10023 inside 192.168.20.3 telnet

检查现象

<ISP-AR4>telnet 100.1.1.1 10023

Press CTRL_] to quit telnet mode

Trying 100.1.1.1 ...

Connected to 100.1.1.1 ...

Login authentication

Password:

<AR-PC3>

在ISP的设备上已经成功登陆AR-PC3

接着去GW-AR1检查NAT表项。

[GW-AR1]display nat session all

NAT Session Table Information:

Protocol : TCP(6)

SrcAddr Port Vpn : 100.1.1.4 6595

DestAddr Port Vpn : 100.1.1.1 10023

NAT-Info

New SrcAddr : ----

New SrcPort : ----

New DestAddr : 192.168.20.3

New DestPort : 5888

Total : 1